Gestión Centralizada de Identidades

Autor: David Lanz. Apasionado por la tecnología y el servicio al cliente, aporto valor a través de mis conocimientos para que las organizaciones logren alcanzar sus metas y objetivos, empleando la tecnología como pilar habilitador.

27 de marzo de 2025.

La Gestión Centralizada de Identidades es un aspecto medular dentro de la gestión eficiente de la Ciberseguridad en las organizaciones.

¿Está considerando adquirir una herramienta que le brinde la oportunidad de agilizar su transformación digital, posicionándose como uno de los líderes en su sector? ¿Está pesando en implementar la gestión centralizada de identidades en su organización, como una herramienta para la reducción de costos, la agilidad en los procesos y el incremente de la satisfacción de sus clientes?

En una dinámica empresarial caracterizada por la agilidad y la mejora constante de la experiencia del cliente tanto interno como externo, la adopción de soluciones modernas de gestión de identidades y acceso (CIAM) constituye un elemento diferenciador de prioridad estratégica, no solo como una tendencia tecnológica sino como un pilar indispensable para el éxito de su empresa.

En ese contexto, soluciones como Ping Identity © es reconocida por Gartner, Forrest, entre otros, como una de las mejores y más potentes opciones existentes en el mercado de soluciones para la gestión inteligente de identidad; ofreciendo una guía detallada sobre cómo acelerar la administración de CIAM para mejorar tanto la seguridad como la experiencia del cliente.

Principales beneficios (Impacto organizacional)

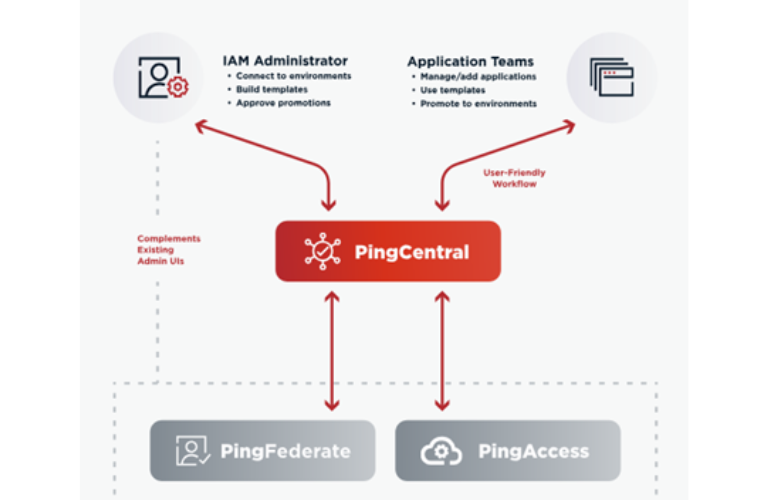

- Simplicidad: Ping Identity proporciona una consola de administración única, fácil de usar, siendo a su vez suficientemente robusta para cubrir múltiples necesidades, optimizando tiempos y recursos.

- Interfaz amigables y de navegación eficiente: Permite reducir el número de clics necesarios para realizar las tareas fundamentales de gestión; a través de consolas diseñadas de manera intuitiva, que permiten a los administradores centrarse en estrategias clave sin perder tiempo navegando, o intentando descifrar configuraciones innecesariamente complejas.

- Adaptabilidad: Ping Identity destaca por su capacidad de replicar arquitecturas específicas de cualquier ambiente, sin contratiempos ni procesos engorrosos.

- Cumplimiento con estándares: Ping Identity se basa en protocolos estandarizados de ciberseguridad como OAuth 2.0, OpenIDConnect y SAML, garantizando no solo su interoperabilidad en diferentes ambientes, minimizando riesgos de vulnerabilidades.

- Herramientas preconfiguradas y personalizables: Combina interfaces listas para usar con capacidad para ser personalizadas, logrando un equilibrio perfecto entre un proceso rápido de implementación y la generación de una experiencia única de gestión adaptable a cada negocio.

Aplicaciones prácticas:

- Simplificar procesos de registro de usuarios y accesos: Reduciendo / eliminando por procesos engorrosos de gestión de identidades, proporcionando al administrador una única consola de gestión, mientras que, por otra parte, brinda al usuario final una herramienta amigable de autogestión de sus claves de acceso.

- Mejorar la seguridad: A través de configuraciones avanzadas de autenticación multifactor (MFA) y la gestión de permisos en cada uno de los ambientes de TI.

- Optimizar recursos internos: Minimizando el tiempo de dedicación de los administradores de sistemas en tareas administrativas repetitivas / recurrentes.

- Cumplir con regulaciones de privacidad: A través de la gestión centralizada de datos personales, reduciendo en gran medida la dispersión y multiplicidad de la información personal de los usuarios.

Finalmente, Ping Identity además de ser una herramienta para la transformación digital de las organizaciones, proporciona un enfoque estratégico e inteligente de la gestión centralizada de identidades, permitiendo a las empresas modernizar sus operaciones, mejorar la experiencia de sus clientes, garantizando además el cumplimiento de altos estándares mundiales de seguridad.